unlink

堆溢出漏洞 ——unlink

# 2014 HITCON stkof

exp:

1 | from pwn import * |

# axb_2019_heap

# 知识点

-

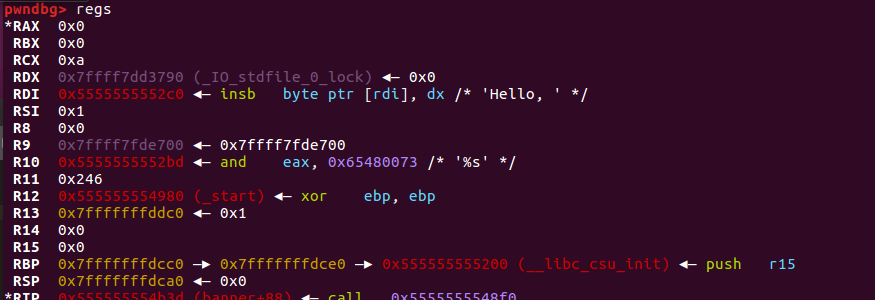

pwndbg 使用 regs 查看寄存器里得值

-

利用思路

- 利用格式化字符串泄露 libc 和程序基址

- 运用 unlink 将 chunk 0 地址覆写为 free_hook 的地址

- 将 system 地址写入 free_hook

- 触发写入的’/bin/sh’块的删除,执行 system (’/bin/sh’)

# WP

1 | from pwn import * |

# Related Post

1.BUUOJ PWN EXERCISE(二)

2.CTFSHOW卷王杯-pwn

3.gyctf_2020_force

4.BUUCTF Pwn Exercise(一)

5.xdctf2015_pwn200

6.堆题总结

7.cmcc_simplerop

8.hitcontraining_unlink

1.BUUOJ PWN EXERCISE(二)

2.CTFSHOW卷王杯-pwn

3.gyctf_2020_force

4.BUUCTF Pwn Exercise(一)

5.xdctf2015_pwn200

6.堆题总结

7.cmcc_simplerop

8.hitcontraining_unlink